–Λ–Η―Ä–Φ–Α―²–Α –Ϋ–Β ―Ä–Α–±–Ψ―²–Η

–Ϋ–Α:

2024-05-01 2024-05-03 –™―Ä―É–Ω–Α –Ω―Ä–Ψ–¥―É–Κ―²–Η

–ï–Ζ–Η–Κ:

–£–Α–Μ―É―²–Α:

–€–Β–Ϋ―é

–ü―Ä–Β–Ω–Ψ―Ä―ä―΅–Α–Ϋ –Α―Ä―²–Η–Κ―É–Μ –£―Ö–Ψ–¥ –Η –Ω–Α―Ä–Ψ–Μ–Α –Ϋ–Α –Α–¥–Φ–Η–Ϋ–Η―¹―²―Ä–Α―²–Ψ―Ä–Α –Ϋ–Α CCTV ―¹–Η―¹―²–Β–Φ–Η (–Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β) –ï-–Φ–Β–Ι–Μ –±―é–Μ–Β―²–Η–Ϋ

|

|

Top –Δ–Β―Ö–Ϋ–Η―΅–Β―¹–Κ–Η ―Ä–Β―΅–Ϋ–Η–Κ –Δ–Β―Ö–Ϋ–Η―΅–Β―¹–Κ–Η ―Ä–Β―΅–Ϋ–Η–Κ –Ξ–Α–Κ–Β―Ä―¹–Κ–Η –Α―²–Α–Κ–Η ―¹―Ä–Β―â―É ―¹–Η―¹―²–Β–Φ–Η―²–Β –Ζ–Α –Φ–Ψ–Ϋ–Η―²–Ψ―Ä–Η–Ϋ–≥ –Ϋ–Α –Φ―Ä–Β–Ε–Α―²–Α. –Ξ–Α–Κ–Β―Ä―¹–Κ–Η –Α―²–Α–Κ–Η ―¹―Ä–Β―â―É ―¹–Η―¹―²–Β–Φ–Η―²–Β –Ζ–Α –Φ–Ψ–Ϋ–Η―²–Ψ―Ä–Η–Ϋ–≥ –Ϋ–Α –Φ―Ä–Β–Ε–Α―²–Α. |

|

|

–Ξ–Α–Κ–Β―Ä―¹–Κ–Η –Α―²–Α–Κ–Η ―¹―Ä–Β―â―É ―¹–Η―¹―²–Β–Φ–Η―²–Β –Ζ–Α –Φ–Ψ–Ϋ–Η―²–Ψ―Ä–Η–Ϋ–≥ –Ϋ–Α –Φ―Ä–Β–Ε–Α―²–Α.–û―¹–Ϋ–Ψ–≤–Ϋ–Α –Ζ–Α–¥–Α―΅–Α –Ϋ–Α ―¹–Η―¹―²–Β–Φ–Α―²–Α –Ζ–Α –Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β –Β –¥–Α –Ϋ–Η –≥–Α―Ä–Α–Ϋ―²–Η―Ä–Α –±–Β–Ζ–Ψ–Ω–Α―¹–Ϋ–Ψ―¹―²―²–Α –Ω―Ä–Η ―¹–Ω–Α–Ζ–≤–Α–Ϋ–Β –Ϋ–Α –Ψ―¹–Ϋ–Ψ–≤–Ϋ–Η―²–Β –Ω―Ä–Α–≤–Η–Μ–Α –Ζ–Α –Ϋ–Β–Ω―Ä–Η–Κ–Ψ―¹–Ϋ–Ψ–≤–Β–Ϋ–Ψ―¹―² –Ϋ–Α –Μ–Η―΅–Ϋ–Η―è –Ε–Η–≤–Ψ―² –Η–Μ–Η ―³–Η―Ä–Φ–Β–Ϋ–Α―²–Α ―²–Α–Ι–Ϋ–Α, –Ϋ–Α –Ϋ–Α–±–Μ―é–¥–Α–≤–Α–Ϋ–Ψ―²–Ψ ―¹―ä–Ψ―Ä―ä–Ε–Β–Ϋ–Η–Β. –î–Ψ–±―Ä–Β –Ω―Ä–Ψ–Β–Κ―²–Η―Ä–Α–Ϋ–Α―²–Α –Η –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Η―Ä–Α–Ϋ–Α ―¹–Η―¹―²–Β–Φ–Α ―â–Β –Η–Ζ–Ω―ä–Μ–Ϋ―è–≤–Α –Ψ―¹–Ϋ–Ψ–≤–Ϋ–Α―²–Α ―¹–Η –Ζ–Α–¥–Α―΅–Α ―¹–Α–Φ–Ψ ―²–Ψ–≥–Α–≤–Α, –Κ–Ψ–≥–Α―²–Ψ ―²―è ―¹―ä―â–Ψ –±―ä–¥–Β –Ω―Ä–Α–≤–Η–Μ–Ϋ–Ψ –Ψ–±–Β–Ζ–Ψ–Ω–Α―¹–Β–Ϋ–Α –Η –Ζ–Α―â–Η―²–Β–Ϋ–Α, –Κ–Ψ–Β―²–Ψ –Ψ–Ζ–Ϋ–Α―΅–Α–≤–Α, ―΅–Β ―²―è –Β ―¹―ä–Ψ―²–≤–Β―²–Ϋ–Ψ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Η―Ä–Α–Ϋ–Α –Ζ–Α ―Ä–Α–±–Ψ―²–Α, –Ψ―¹–Ψ–±–Β–Ϋ–Ψ –Ω–Ψ –Ψ―²–Ϋ–Ψ―à–Β–Ϋ–Η–Β –Ϋ–Α ―Ä–Α–±–Ψ―²–Α―²–Α –≤ –Φ―Ä–Β–Ε–Α ―¹ –¥–Ψ―¹―²―ä–Ω –¥–Ψ –‰–Ϋ―²–Β―Ä–Ϋ–Β―².

|

–ù–Α–Ω–Ψ―¹–Μ–Β–¥―ä–Κ –Ϋ–Α–±–Μ―é–¥–Α–≤–Α–Φ–Β ―É–≤–Β–Μ–Η―΅–Α–≤–Α–Ϋ–Β –Ϋ–Α ―Ö–Α–Κ–Β―Ä―¹–Κ–Η―²–Β –Α―²–Α–Κ–Η –Ϋ–Α –Α–≤―²–Ψ–Ϋ–Ψ–Φ–Ϋ–Η ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α –Ζ–Α ―¹–Η―¹―²–Β–Φ–Η –Ζ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―², –Κ–Α―²–Ψ IP –Κ–Α–Φ–Β―Ä–Η, (DVR, NVR) –Ζ–Α–Ω–Η―¹–≤–Α―â–Η ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α, ―Ä–Α–±–Ψ―²–Β―â–Η –≤ –Φ―Ä–Β–Ε–Α. –€–Ϋ–Ψ–≥–Ψ –≥–Ψ–Μ―è–Φ –±―Ä–Ψ–Ι ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α ―¹―²–Α–≤–Α―² –Ε–Β―Ä―²–≤–Η –Ϋ–Α –Α―²–Α–Κ–Η, ―²―ä–Ι –Κ–Α―²–Ψ ―¹–Β –Ω―Ä–Β–Ϋ–Β–±―Ä–Β–≥–≤–Α―² –Η–Μ–Η –Η–≥–Ϋ–Ψ―Ä–Η―Ä–Α―² –≤―ä–Ω―Ä–Ψ―¹–Η―²–Β –Ζ–Α –±–Β–Ζ–Ψ–Ω–Α―¹–Ϋ–Ψ―¹―²―²–Α, ―¹–≤―ä―Ä–Ζ–Α–Ϋ–Η ―¹ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ϋ–Α ―²–Β―Ö–Ϋ–Η –Ζ–Α―â–Η―²–Η –Ζ–Α ―Ä–Α–±–Ψ―²–Α –≤ –Φ―Ä–Β–Ε–Α. –ù–Β –±–Β–Ζ –Ζ–Ϋ–Α―΅–Β–Ϋ–Η–Β –Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α –Ζ–Α –¥–Ψ―¹―²―ä–Ω (–Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä ―Ä―É―²–Β―Ä) –Ϋ–Α –Η–Ζ―Ö–Ψ–¥–Α –Ϋ–Α –Μ–Ψ–Κ–Α–Μ–Ϋ–Α―²–Α –Φ―Ä–Β–Ε–Α, ―¹–≤―ä―Ä–Ζ–Α–Ϋ–Α ―¹―ä―¹ ―¹–Η―¹―²–Β–Φ–Α―²–Α –Ζ–Α –Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β, –Κ–Ψ–Η―²–Ψ –¥–Α–≤–Α―² –≤―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ―¹―² –Ζ–Α –¥–Ψ―¹―²―ä–Ω –Ψ―² ―à–Η―Ä–Ψ–Κ–Α―²–Α –Η–Ϋ―²–Β―Ä–Ϋ–Β―² –Φ―Ä–Β–Ε–Α.

|

–Λ–Η–≥. 1. –Ξ–Α–Κ–Β―Ä―¹–Κ–Η―è―² ―¹–Ψ―³―²―É–Β―Ä ―¹–Α–Φ–Ψ ―΅–Α–Κ–Α –¥–Α –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α ―É―è–Ζ–≤–Η–Φ–Ψ―¹―²―²–Α –≤―ä–≤ –≤–Α―à–Α―²–Α ―¹–Η―¹―²–Β–Φ–Α ...

|

–£ –Φ–Ϋ–Ψ–≥–Ψ ―¹–Μ―É―΅–Α–Η –Ω―Ä–Η―΅–Η–Ϋ–Α―²–Α –Ζ–Α –±–Μ–Ψ–Κ–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ –Ψ―² ―Ö–Α–Κ–Β―Ä–Η –Ϋ–Β –Β –≥―Ä–Β―à–Κ–Α –Η–Μ–Η ―É―è–Ζ–≤–Η–Φ–Ψ―¹―² –≤―ä–≤ ―³―ä―Ä–Φ―É–Β―Ä–Α, –Α –Ψ―¹―²–Α–≤―è–Ϋ–Β―²–Ψ –Ϋ–Α βÄû–Ψ―²–≤–Ψ―Ä–Β–Ϋ–Α –≤―Ä–Α―²–ΑβÄù –Ζ–Α –Κ―Ä–Α–¥–Β―Ü–Α –Ω–Ψ–¥ ―³–Ψ―Ä–Φ–Α―²–Α –Ϋ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η―²–Β –Ζ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―² –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β, ―².–Β. ―²―è―Ö–Ϋ–Α―²–Α –Μ–Η–Ω―¹–Α.

|

–£ ―¹–Μ―É―΅–Α–Ι –Ϋ–Α IP –Κ–Α–Φ–Β―Ä–Α, ―¹–≤―ä―Ä–Ζ–Α–Ϋ–Α –Κ―ä–Φ –‰–Ϋ―²–Β―Ä–Ϋ–Β―² (–Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Η―Ä–Α–Ϋ–Α, –Ζ–Α –¥–Α ―¹–Β –≤–Η–Ε–¥–Α –≤ –Η–Ϋ―²–Β―Ä–Ϋ–Β―²), –Ϋ–Β―É–Ω―ä–Μ–Ϋ–Ψ–Φ–Ψ―â–Β–Ϋ–Ψ –Μ–Η―Ü–Β –Ω–Ψ–Μ―É―΅–Α–≤–Α –¥–Ψ―¹―²―ä–Ω –¥–Ψ –Ω–Ψ―²–Ψ–Κ–Α –Ψ―² –Η–Ζ–Ψ–±―Ä–Α–Ε–Β–Ϋ–Η―è –Ψ―² –Κ–Α–Φ–Β―Ä–Α―²–Α –Η –Ϋ–Β–Ι–Ϋ–Α―²–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è. –ü―Ä–Η–Φ–Β―Ä, –Κ–Ψ–Ι―²–Ψ –Φ–Ψ–Ε–Β –¥–Α –Β –Ω―Ä–Β–¥―É–Ω―Ä–Β–Ε–¥–Β–Ϋ–Η–Β –Ζ–Α –≤―¹–Η―΅–Κ–Η –Ϋ–Α―¹ –Β ―É–Β–±―¹–Α–Ι―²―ä―² www.insecam.org, ―΅–Η–Η―²–Ψ –Α–≤―²–Ψ―Ä–Η ―¹―ä–≤―¹–Β–Φ –Ϋ–Β –Β ―²―Ä―è–±–≤–Α–Μ–Ψ –¥–Α ―Ö–Α–Κ–≤–Α―² –Ϋ–Η–Κ–Α–Κ–≤–Η ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α.

|

–Λ–Η–≥. 2. –ê–Κ–Ψ –Ϋ–Β ―¹―²–Β –Ζ–Α―â–Η―²–Η–Μ–Η –≤–Α―à–Α―²–Α –Κ–Α–Φ–Β―Ä–Α, –≤―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ –Β ―Ü–Β–Μ–Η―è―² ―¹–≤―è―² –¥–Α –≤–Η –≥–Μ–Β–¥–Α!

|

–î–Ψ―¹―²–Α―²―ä―΅–Ϋ–Ψ –±–Η –±–Η–Μ–Ψ –¥–Α ―¹–Β –Ϋ–Α–Ω–Η―à–Β ―¹–Κ―Ä–Η–Ω―², –Κ–Ψ–Ι―²–Ψ ―²―ä―Ä―¹–Η –≤ –Η–Ϋ―²–Β―Ä–Ϋ–Β―² –Α–¥―Ä–Β―¹–Η―²–Β –Ϋ–Α ―É–Β–± –Κ–Α–Φ–Β―Ä–Η―²–Β –Η ―¹–Μ–Β–¥ ―²–Ψ–≤–Α –¥–Α ―¹–Β –Ω―Ä–Ψ–≤–Β―Ä–Η –¥–Α–Μ–Η –¥–Ψ―¹―²―ä–Ω―ä―² –Β –≤―ä–Ζ–Φ–Ψ–Ε–Β–Ϋ ―΅―Ä–Β–Ζ –≤―Ö–Ψ–¥ –Ϋ–Α –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –Η –Ω–Α―Ä–Ψ–Μ–Α―²–Α –Ϋ–Α –Ω―Ä–Ψ–Η–Ζ–≤–Ψ–¥–Η―²–Β–Μ―è (–Ω―Ä–Β–¥–≤–Α―Ä–Η―²–Β–Μ–Ϋ–Ψ –Ζ–Α–¥–Α–¥–Β–Ϋ–Α –Ω―Ä–Η –Ζ–Α–Κ―É–Ω―É–≤–Α–Ϋ–Β –Ϋ–Α ―²–Α–Κ–Ψ–≤–Α –Ψ–±–Ψ―Ä―É–¥–≤–Α–Ϋ–Β). –ü―Ä–Η –Ω–Ψ–Μ–Ψ–Ε–Η―²–Β–Μ–Β–Ϋ ―Ä–Β–Ζ―É–Μ―²–Α―², –Η–Ζ–Ψ–±―Ä–Α–Ε–Β–Ϋ–Η–Β―²–Ψ –Ψ―² ―²–Α–Κ–Α–≤–Α –Κ–Α–Φ–Β―Ä–Α –Β –Ω―É–±–Μ–Η–Κ―É–≤–Α–Ϋ–Ψ –Ϋ–Α ―²–Β―Ö–Ϋ–Η―è ―¹–Α–Ι―² –±–Β–Ζ –Ζ–Ϋ–Α–Ϋ–Η–Β―²–Ψ –Ϋ–Α ―¹–Ψ–±―¹―²–≤–Β–Ϋ–Η–Κ–Α. –û–Κ–Α–Ζ–≤–Α ―¹–Β, ―΅–Β –Η–Φ–Α ―Ö–Η–Μ―è–¥–Η –Ϋ–Β–Ζ–Α―â–Η―²–Β–Ϋ–Η –Κ–Α–Φ–Β―Ä–Η –Ζ–Α –Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β –Ω–Ψ ―Ü–Β–Μ–Η―è ―¹–≤―è―², –≤ –Κ–Ψ–Φ–Ω–Α–Ϋ–Η–Η, ―¹–Κ–Μ–Α–¥–Ψ–≤–Β, –Φ–Α–≥–Α–Ζ–Η–Ϋ–Η, –Κ–Α–Κ―²–Ψ –Η –≤ ―΅–Α―¹―²–Ϋ–Η –Κ―ä―â–Η. –î–Ψ―¹―²–Α―²―ä―΅–Ϋ–Ψ –±–Η –±–Η–Μ–Ψ ―¹–Μ–Β–¥ –Ζ–Α–Κ―É–Ω―É–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α –Κ–Α–Φ–Β―Ä–Α―²–Α, –≤ ―Ö–Ψ–¥–Α –Ϋ–Α –Ϋ–Β–Ι–Ϋ–Α―²–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è, –¥–Α ―¹–Β –Ω―Ä–Ψ–Φ–Β–Ϋ–Η –Ω–Α―Ä–Ψ–Μ–Α―²–Α –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β, –Ω―Ä–Β–¥–Η –Φ―Ä–Β–Ε–Ψ–≤–Ψ ―¹–Ω–Ψ–¥–Β–Μ―è–Ϋ–Β, –Α –Η–Ζ–Ψ–±―Ä–Α–Ε–Β–Ϋ–Η–Β―²–Ψ –Ψ―² –Κ–Α–Φ–Β―Ä–Α―²–Α –Ϋ–Β –±–Η –±–Η–Μ–Ψ –Ϋ–Α–Ω―Ä–Α–≤–Β–Ϋ–Ψ –Ω―É–±–Μ–Η―΅–Ϋ–Ψ –¥–Ψ―¹―²–Ψ―è–Ϋ–Η–Β –Ϋ–Α ―²–Α–Ζ–Η ―¹―²―Ä–Α–Ϋ–Η―Ü–Α (–Ζ–Α ―â–Α―¹―²–Η–Β, –Ω―Ä–Ψ–Φ―è–Ϋ–Α―²–Α –Ϋ–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Η –Ζ–Α–¥–Α–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α –Ω–Α―Ä–Ψ–Μ–Α –Ω―Ä–Β–Φ–Α―Ö–≤–Α –Κ–Α–Φ–Β―Ä–Α―²–Α –Ψ―² ―²–Α–Ζ–Η ―¹―²―Ä–Α–Ϋ–Η―Ü–Α).

|

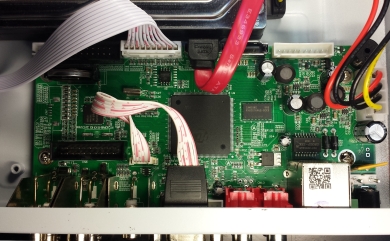

–£―¹–Β –Ω–Ψ–≤–Β―΅–Β –Η –Ω–Ψ–≤–Β―΅–Β ―Ö–Α–Κ–Β―Ä―¹–Κ–Η –Α―²–Α–Κ–Η ―¹–Α –Ϋ–Α―¹–Ψ―΅–Β–Ϋ–Η –Κ―ä–Φ –Ζ–Α–Ω–Η―¹–≤–Α―â–Η ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α –Ζ–Α –≤–Η–¥–Β–Ψ–Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β, ―Ä–Α–±–Ψ―²–Β―â–Η –≤ ―¹–Η―¹―²–Β–Φ–Η―²–Β –Ζ–Α –Φ–Ψ–Ϋ–Η―²–Ψ―Ä–Η–Ϋ–≥. –Δ–Α–Κ–Η–≤–Α –Α―²–Α–Κ–Η ―΅–Β―¹―²–Ψ –Ω―Ä–Η―΅–Η–Ϋ―è–≤–Α―² –¥–Β―³–Β–Κ―²–Η, –Κ–Α―²–Ψ –Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä –Η–Ζ―²―Ä–Η–≤–Α–Ϋ–Β –Η–Μ–Η –Ω–Ψ–≤―Ä–Β–Ε–¥–Α–Ϋ–Β –Ϋ–Α –Ω–Α–Φ–Β―²―²–Α –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ. –ö–Α―΅–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α –Ζ–Μ–Ψ–≤―Ä–Β–¥–Β–Ϋ ―¹–Ψ―³―²―É–Β―Ä (–≤–Η―Ä―É―¹) –≤ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ –Φ–Ψ–Ε–Β –¥–Α –≥–Ψ –Ω―Ä–Β–≤―ä―Ä–Ϋ–Β –≤ ―Ä–Ψ–±–Ψ―², –Κ–Ψ–Ι―²–Ψ –Η–Ζ–≤―ä―Ä―à–≤–Α –Α―²–Α–Κ–Η ―¹―Ä–Β―â―É –¥―Ä―É–≥–Η –Κ–Ψ–Φ–Ω―é―²―ä―Ä–Ϋ–Η ―¹–Η―¹―²–Β–Φ–Η –Η–Μ–Η –Φ–Α―à–Η–Ϋ–Α –Ϋ–Α–Ζ–Ϋ–Α―΅–Β–Ϋ–Α –Ζ–Α –Ψ–Ω―Ä–Β–¥–Β–Μ–Β–Ϋ–Α ―Ü–Β–Μ (–Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä: –±–Α–≥–Β―Ä –Ζ–Α –ë–Η―²–Κ–Ψ–Ι–Ϋ–Η). –£―¹–Β–Κ–Η ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä –Β –≤―¹―ä―â–Ϋ–Ψ―¹―² ―¹–Ω–Β―Ü–Η–Α–Μ–Η–Ζ–Η―Ä–Α–Ϋ –Β–¥–Ϋ–Ψ–Ω–Μ–Α―²–Κ–Ψ–≤ –Κ–Ψ–Φ–Ω―é―²―ä―Ä –Ζ–Α –Ζ–Α–Ω–Η―¹–≤–Α–Ϋ–Β –Ϋ–Α –≤–Η–¥–Β–Ψ –¥–Α–Ϋ–Ϋ–Η, ―²–Α–Κ–Α ―΅–Β ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ –Β –Ω–Ψ―²–Β–Ϋ―Ü–Η–Α–Μ–Β–Ϋ ―Ö–Α―Ä–¥―É–Β―Ä–Β–Ϋ ―Ä–Β―¹―É―Ä―¹, –Κ–Ψ–Ι―²–Ψ –Φ–Ψ–Ε–Β –¥–Α –±―ä–¥–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ϋ –Ψ―² –Φ―Ä–Β–Ε–Α―²–Α –Κ–Α―²–Ψ "–Ζ–Ψ–Φ–±–Η" –Ζ–Α ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Η ―Ü–Β–Μ–Η.

|

–Λ–Η–≥. 3. –ü–Μ–Α―²–Κ–Α –Ζ–Α ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä–Α. –†–Β–Κ–Ψ―Ä–¥–Β―Ä―ä―² –Β –Ϋ–Α–Ω―ä–Μ–Ϋ–Ψ ―³―É–Ϋ–Κ―Ü–Η–Ψ–Ϋ–Α–Μ–Β–Ϋ –Β–¥–Ϋ–Ψ–Ω–Μ–Α―²–Κ–Ψ–≤ –Κ–Ψ–Φ–Ω―é―²―ä―Ä, –Ω―Ä–Β–¥–Ϋ–Α–Ζ–Ϋ–Α―΅–Β–Ϋ –Ζ–Α –Κ–Ψ–Ϋ–Κ―Ä–Β―²–Ϋ–Α ―Ü–Β–Μ.

|

–Ξ–Α–Κ–Β―Ä―¹–Κ–Η―è―² ―¹–Ψ―³―²―É–Β―Ä –Η–Μ–Η –≤–Η―Ä―É―¹―ä―², –Κ–Ψ–Ι―²–Ψ –Α―²–Α–Κ―É–≤–Α –¥–Α–¥–Β–Ϋ–Ψ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ –Φ–Ψ–Ε–Β –¥–Α –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α –Ϋ–Β ―¹–Α–Φ–Ψ –Ψ–±―â–Η –Ω–Ψ–Ζ–Ϋ–Α–Ϋ–Η―è –Ζ–Α –Ω–Α―Ä–Ψ–Μ–Η―²–Β –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β, –Ϋ–Ψ –Η –¥–Α ―¹–Β –Ψ–Ω–Η―²–Α –¥–Α –Ψ―¹―ä―â–Β―¹―²–≤–Η –¥–Ψ―¹―²―ä–Ω –¥–Ψ ―²–Α–Κ–Ψ–≤–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ ―΅―Ä–Β–Ζ ―²–Α–Κ–Α –Ϋ–Α―Ä–Β―΅–Β–Ϋ–Η―²–Β ―¹–Μ–Α–±–Η –Ω–Α―Ä–Ψ–Μ–Η, –Κ–Ψ–≥–Α―²–Ψ –Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä –Ω―Ä–Ψ–Φ–Β–Ϋ–Η–Φ –Ω–Α―Ä–Ψ–Μ–Α―²–Α –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β βÄûadminβÄù /–Α–¥–Φ–Η–Ϋ–Η―¹―²―Ä–Α―²–Ψ―Ä/ –Ϋ–Α –Ω–Α―Ä–Ψ–Μ–Α―²–Α –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –Ϋ–Α βÄûadmin1βÄù- ―²–Ψ –Ϋ–Α–Η―¹―²–Η–Ϋ–Α ―²–Ψ–≤–Α –Ϋ–Β ―É–≤–Β–Μ–Η―΅–Α–≤–Α –Ϋ–Α―à–Α―²–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―², –Ζ–Α―â–Ψ―²–Ψ ―²–Ψ–≤–Α –Β ―¹–Η―²―É–Α―Ü–Η―è, –Ω―Ä–Β–¥–≤–Η–¥–Β–Ϋ–Α―²–Α –Ψ―² –Ϋ–Α–Ω–Α–¥–Α―²–Β–Μ―è. –î―Ä―É–≥ –Ω―Ä–Ψ–±–Μ–Β–Φ –Ψ–±–Α―΅–Β ―¹–Α ―¹–Β―Ä–≤–Η–Ζ–Ϋ–Η―²–Β –Ω–Α―Ä–Ψ–Μ–Η, ―¹―ä–Ζ–¥–Α–≤–Α–Ϋ–Η –Ψ―² –Ω―Ä–Ψ–Η–Ζ–≤–Ψ–¥–Η―²–Β–Μ–Η―²–Β, –Ζ–Α –Κ―Ä–Η―²–Η―΅–Ϋ–Ψ –Ψ―²–Κ–Μ―é―΅–≤–Α–Ϋ–Β –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ, –Κ–Ψ–≥–Α―²–Ψ –Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ―è―² –Ζ–Α–±―Ä–Α–≤–Η –Ω–Α―Ä–Ψ–Μ–Α―²–Α ―¹–Η. –Δ–Α–Κ–Η–≤–Α –Ω–Α―Ä–Ψ–Μ–Η, –Κ–Ψ–≥–Α―²–Ψ –Ω–Ψ–Ω–Α–¥–Ϋ–Α―² –≤ –Ϋ–Β–Ε–Β–Μ–Α–Ϋ–Η ―Ä―ä―Ü–Β –Η–Μ–Η –Ω–Ψ-–Μ–Ψ―à–Ψ, –Α–Κ–Ψ ―²–Β –Φ–Ψ–≥–Α―² –¥–Α –±―ä–¥–Α―² –≥–Β–Ϋ–Β―Ä–Η―Ä–Α–Ϋ–Η –Ω–Ψ –Ϋ―è–Κ–Α–Κ―ä–≤ –Ϋ–Α―΅–Η–Ϋ, ―²–Ψ–≥–Α–≤–Α –Ω―Ä–Β–¥―¹―²–Α–≤–Μ―è–≤–Α―² –Ζ–Α–Ω–Μ–Α―Ö–Α, –Κ–Ψ―è―²–Ψ –Φ–Ψ–Ε–Β –¥–Α –±―ä–¥–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ϋ–Α –Ψ―² –Ϋ–Α–Ω–Α–¥–Α―²–Β–Μ―è (―².–Ϋ–Α―Ä. βÄû–Ζ–Α–¥–Ϋ–Α―²–Α –≤―Ä–Α―²–ΑβÄù –Ψ―² –Α–Ϋ–≥–Μ–Η–Ι―¹–Κ–Η –Β–Ζ–Η–Κ βÄûbackdoorβÄù).

|

–½–Α―²–Ψ–≤–Α, –Ψ―¹–≤–Β–Ϋ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ϋ–Α ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä–Α –Β –≤–Α–Ε–Ϋ–Ψ –¥–Α ―¹–Β ―¹―ä–Ζ–¥–Α–¥–Β ―¹–Ω–Β―Ü–Η–Α–Μ–Ϋ–Ψ –Ω―Ä–Β–¥–Ϋ–Α–Ζ–Ϋ–Α―΅–Β–Ϋ–Α –Φ―Ä–Β–Ε–Α, –≤ –Κ–Ψ―è―²–Ψ –¥–Α ―Ä–Α–±–Ψ―²–Η, –Ω–Ψ–¥―Ö–Ψ–¥―è―â–Α –Ζ–Α ―Ü–Β–Μ–Η―²–Β –Ϋ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―²―²–Α –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α –Ζ–Α –¥–Ψ―¹―²―ä–Ω –Ζ–Α ―²–Α–Ζ–Η –Φ―Ä–Β–Ε–Α (–±–Β–Ζ –¥–Α ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α DMZ ―³―É–Ϋ–Κ―Ü–Η―è - –¥–Β–Φ–Η–Μ–Η―²–Α―Ä–Η–Ζ–Η―Ä–Α–Ϋ–Α –Ζ–Ψ–Ϋ–Α βÄ™ –¥–Α–≤–Α―â–Α –Ϋ–Β–Ψ–≥―Ä–Α–Ϋ–Η―΅–Β–Ϋ –¥–Ψ―¹―²―ä–Ω –¥–Ψ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ, –Ω―Ä–Ψ–Φ―è–Ϋ–Α –Ϋ–Α –Κ–Ψ–Φ―É–Ϋ–Η–Κ–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η―²–Β –Ω–Ψ―Ä―²–Ψ–≤–Β, –Ω–Ψ–Ζ–≤–Ψ–Μ―è–≤–Α―â–Α ―³–Η–Μ―²―Ä–Η―Ä–Α–Ϋ–Β –Ϋ–Α –Α–¥―Ä–Β―¹–Η) –Η –Η–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ϋ–Β –Ϋ–Α –Ϋ–Α–Ι-–Ϋ–Ψ–≤–Η―è ―³―ä―Ä–Φ―É–Β―Ä –≤ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α, –Κ–Ψ–Ι―²–Ψ –Ζ–Α–Ω–Β―΅–Α―²–≤–Α –≤―¹–Η―΅–Κ–Η –¥–Ψ–Κ–Μ–Α–¥–≤–Α–Ϋ–Η –Ϋ–Β―Ä–Β–¥–Ϋ–Ψ―¹―²–Η –Η –Ω–Ψ–≤–Η―à–Α–≤–Α –Ϋ–Η–≤–Ψ―²–Ψ –Ϋ–Α –±–Β–Ζ–Ψ–Ω–Α―¹–Ϋ–Ψ―¹―² –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α.

|

–£–Α–Ε–Ϋ–Ψ –Β –¥–Α ―¹–Μ–Β–¥–≤–Α―²–Β –Ω―Ä–Α–≤–Η–Μ–Α―²–Α, –Ω–Ψ―¹–Ψ―΅–Β–Ϋ–Η –Ω–Ψ-–¥–Ψ–Μ―É:

|

| –½–Α–¥–Α–Ι―²–Β / –Ω―Ä–Ψ–Φ–Β–Ϋ–Β―²–Β –Ω–Α―Ä–Ψ–Μ–Α―²–Α –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –Ϋ–Α –Ω–Ψ-―¹–Η–Μ–Ϋ–Α (–Ϋ–Β ―¹–Β –Ω―Ä–Β–Ω–Ψ―Ä―ä―΅–≤–Α―² –Ω–Α―Ä–Ψ–Μ–Η –Κ–Α―²–Ψ βÄûadmin1βÄù, βÄû111111βÄù, βÄû123456βÄù –Η ―².–Ϋ.).

|

–ü–Α―Ä–Ψ–Μ–Α―²–Α ―²―Ä―è–±–≤–Α –¥–Α –Β ―²―Ä―É–¥–Ϋ–Α –Ζ–Α –Ψ―²–≥–Α―²–≤–Α–Ϋ–Β –Η –¥–Α ―¹―ä–¥―ä―Ä–Ε–Α ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Η –Ζ–Ϋ–Α―Ü–Η –Η ―Ü–Η―³―Ä–Η. –î–Ψ―¹―²―ä–Ω –¥–Ψ –Ω–Α―Ä–Ψ–Μ–Η―²–Β ―²―Ä―è–±–≤–Α –¥–Α –Η–Φ–Α―² ―¹–Α–Φ–Ψ –Ψ―²–Ψ―Ä–Η–Ζ–Η―Ä–Α–Ϋ–Η –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ–Η. –½–Α―¹–Μ―É–Ε–Α–≤–Α ―¹–Η –¥–Α ―¹–Β –Ψ–±–Φ–Η―¹–Μ–Η –Η ―¹–Η―¹―²–Β–Φ–Α―²–Η―΅–Ϋ–Α –Ω―Ä–Ψ–Φ―è–Ϋ–Α –Ϋ–Α –Ω–Α―Ä–Ψ–Μ–Η―²–Β, –Κ–Ψ–Β―²–Ψ –Β –¥–Ψ–Ω―ä–Μ–Ϋ–Η―²–Β–Μ–Ϋ–Α –Ω―Ä–Β–¥–Ω–Α–Ζ–Ϋ–Α –Φ―è―Ä–Κ–Α –Ζ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―² ―¹―Ä–Β―â―É –Ψ―²–≥–Α―²–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α ―²–Α–Κ–Η–≤–Α –Ω–Α―Ä–Ψ–Μ–Η (–Ω―Ä–Ψ–Φ―è–Ϋ–Α –Ϋ–Α ―É–Ω―ä–Μ–Ϋ–Ψ–Φ–Ψ―â–Β–Ϋ ―¹–Μ―É–Ε–Η―²–Β–Μ, ―Ä–Α–Ζ–Κ―Ä–Η–≤–Α–Ϋ–Β –Ϋ–Α –Ω–Ψ–≤–Β―Ä–Η―²–Β–Μ–Ϋ–Η –¥–Α–Ϋ–Ϋ–Η). –ü―Ä–Β–Ω–Ψ―Ä―ä―΅–≤–Α ―¹–Β ―¹―ä―â–Ψ ―²–Α–Κ–Α –¥–Α ―¹–Β –Ψ–±―ä―Ä–Ϋ–Β –≤–Ϋ–Η–Φ–Α–Ϋ–Η–Β –Ϋ–Α ―Ä–Α–Ζ―Ä–Β―à–Β–Ϋ–Η―è―²–Α –Ϋ–Α Onvif. –ü―Ä–Η –Ϋ―è–Κ–Ψ–Η –Φ–Ψ–¥–Β–Μ–Η –Ϋ–Α IP –Κ–Α–Φ–Β―Ä–Η, –≤―ä–Ω―Ä–Β–Κ–Η –Ω―Ä–Ψ–Φ―è–Ϋ–Α―²–Α –Ϋ–Α ―¹–Η―¹―²–Β–Φ–Ϋ–Η―²–Β –Ω–Α―Ä–Ψ–Μ–Η –Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –¥–Α –Ω―Ä–Ψ–Φ–Β–Ϋ–Η―²–Β –Ω–Α―Ä–Ψ–Μ–Α―²–Α –Ζ–Α –Ω―Ä–Ψ―³–Η–Μ–Α –Ϋ–Α Onvif.

|

| –ù–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ι―²–Β DMZ ―³―É–Ϋ–Κ―Ü–Η―è –≤―ä–≤ –≤–Α―à–Η―è ―Ä―É―²–Β―Ä βÄ™ –Α–Κ–Ψ ―²―Ä―è–±–≤–Α –¥–Α –Ϋ–Α–Ω―Ä–Α–≤–Η―²–Β ―²–Ψ–≤–Α - –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α–Ι―²–Β ―¹–Α–Φ–Ψ ―²–Β–Ζ–Η –Ω–Ψ―Ä―²–Ψ–≤–Β, –Κ–Ψ–Η―²–Ψ ―¹–Α –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Η –Ζ–Α –Ω―Ä–Α–≤–Η–Μ–Ϋ–Α―²–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α –Ϋ–Α –≤―Ä―ä–Ζ–Κ–Α―²–Α.

|

DMZ –Β ―²–Α–Κ–Α –Ϋ–Α―Ä–Β―΅–Β–Ϋ–Α―²–Α –¥–Β–Φ–Η–Μ–Η―²–Α―Ä–Η–Ζ–Η―Ä–Α–Ϋ–Α –Ζ–Ψ–Ϋ–Α - –Α–Κ–Ψ –Ω–Ψ―¹―²–Α–≤–Η–Φ –Ϋ–Α―à–Β―²–Ψ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ –≤ ―²–Α–Ζ–Η –Ζ–Ψ–Ϋ–Α –Ϋ–Α ―Ä―É―²–Β―Ä–Α ―²–Ψ–≥–Α–≤–Α –¥–Α–≤–Α–Φ–Β –¥–Ψ―¹―²―ä–Ω –Ψ―² –≤―ä–Ϋ―à–Ϋ–Α –Φ―Ä–Β–Ε–Α –Κ―ä–Φ –≤―¹–Η―΅–Κ–Η –Ω–Ψ―Ä―²–Ψ–≤–Β, –Κ–Ψ–Η―²–Ψ ―¹–Α –Ψ―²–≤–Ψ―Ä–Β–Ϋ–Η –≤ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è―²–Α –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –Ϋ–Α –Ϋ–Α―à–Β―²–Ψ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ (―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ –Β –Ω–Ψ―¹―²–Α–≤–Β–Ϋ–Ψ –Η–Ζ–≤―ä–Ϋ –Ζ–Α―â–Η―²–Ϋ–Α―²–Α ―¹―²–Β–Ϋ–Α –Ϋ–Α ―Ä―É―²–Β―Ä–Α). –Δ–Ψ–≤–Α –Β –Φ–Ϋ–Ψ–≥–Ψ –Ψ–Ω–Α―¹–Ϋ–Ψ, –Ζ–Α―â–Ψ―²–Ψ –Ω–Ψ–≤–Β―΅–Β―²–Ψ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Η –Η–Φ–Α―² –Ψ―²–≤–Ψ―Ä–Β–Ϋ –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –Ω–Ψ―Ä―² TELNET, –Κ–Ψ–Ι―²–Ψ ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α –Ϋ–Α–Ι-–≤–Β―΅–Β –Ζ–Α ―Ö–Α–Κ–Β―Ä―¹–Κ–Η –Α―²–Α–Κ–Η –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α. –ù–Α ―Ä―É―²–Β―Ä–Α ―²―Ä―è–±–≤–Α –¥–Α ―¹–Β –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–Α―² ―¹–Α–Φ–Ψ –Ω–Ψ―Ä―²–Ψ–≤–Β, –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Η –Ζ–Α –Κ–Ψ–Φ―É–Ϋ–Η–Κ–Α―Ü–Η―è ―¹ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ (HTTP, TCP). –®–Η―Ä–Ψ–Κ–Η―²–Β –Ψ–±―Ö–≤–Α―²–Η –Ϋ–Α –Ω–Ψ―Ä―²–Ψ–≤–Β―²–Β –Ϋ–Β ―²―Ä―è–±–≤–Α –¥–Α ―¹–Β –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α―², –Α ―¹–Α–Φ–Ψ ―²–Β–Ζ–Η, –Κ–Ψ–Η―²–Ψ ―¹–Α –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Η –Ζ–Α –Η–Ζ–Ω―ä–Μ–Ϋ–Β–Ϋ–Η–Β―²–Ψ –Ϋ–Α –Ψ–Ω―Ä–Β–¥–Β–Μ–Β–Ϋ–Η ―³―É–Ϋ–Κ―Ü–Η–Η. –Γ―ä―â–Ψ ―²–Α–Κ–Α –Ζ–Α―¹–Μ―É–Ε–Α–≤–Α –¥–Α ―¹–Β –Ψ―²–±–Β–Μ–Β–Ε–Η, ―΅–Β –Α–Κ–Ψ –Φ―Ä–Β–Ε–Ψ–≤–Η―²–Β –≤–Η–¥–Β–Ψ–Κ–Α–Φ–Β―Ä–Η ―¹–Α ―¹–≤―ä―Ä–Ζ–Α–Ϋ–Η –Κ―ä–Φ ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä–Α, ―²–Ψ–≥–Α–≤–Α –Ζ–Α –Ω―Ä–Α–≤–Η–Μ–Ϋ–Α –Κ–Ψ–Φ―É–Ϋ–Η–Κ–Α―Ü–Η―è ―¹―ä―¹ ―¹–Η―¹―²–Β–Φ–Α―²–Α –Ζ–Α –Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β –Ϋ–Β –Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α–Ϋ–Β –Ϋ–Α ―²–Β―Ö–Ϋ–Η―²–Β –Ω–Ψ―Ä―²–Ψ–≤–Β, –¥–Ψ―¹―²–Α―²―ä―΅–Ϋ–Ψ –Β ―¹–Α–Φ–Ψ –¥–Α –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–Η–Φ –Ω–Ψ―Ä―²–Ψ–≤–Β―²–Β –Ϋ–Α ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä–Α.

|

| –ü―Ä–Ψ–Φ–Β–Ϋ–Β―²–Β –Ω–Ψ―Ä―²–Ψ–≤–Β―²–Β –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β HTTP, TCP, UDP (–¥–Η–Α–Ω–Α–Ζ–Ψ–Ϋ –Ψ―² –Ϋ–Α–Μ–Η―΅–Ϋ–Η –Ω–Ψ―Ä―²–Ψ–≤–Β 10000-65535).

|

–ù–Α–Ι-―΅–Β―¹―²–Ψ –Α―²–Α–Κ―É–≤–Α–Ϋ–Η―è –Ψ―² ―Ö–Α–Κ–Β―Ä–Η –Ω–Ψ―Ä―² –Β –Ω–Ψ―Ä―²―ä―² –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β - –Ϋ–Ψ–Φ–Β―Ä 80. –ü―Ä–Ψ–Φ―è–Ϋ–Α―²–Α –Ϋ–Α –Ϋ–Ψ–Φ–Β―Ä–Α―²–Α –Ϋ–Α –Ω–Ψ―Ä―²–Ψ–≤–Β―²–Β –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β –≥–Η –Ω―Ä–Α–≤–Η –Ω–Ψ-―²―Ä―É–¥–Ϋ–Η –Ζ–Α –Ψ―²–≥–Α―²–≤–Α–Ϋ–Β –Ψ―² ―²―Ä–Β―²–Η –Μ–Η―Ü–Α.

|

| –ê–Κ―²–Η–≤–Η―Ä–Α–Ι―²–Β ―³–Η–Μ―²―Ä–Η―Ä–Α–Ϋ–Β―²–Ψ –Ω–Ψ IP / MAC –Α–Κ–Ψ –Β –≤―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ.

|

–ê–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α ―²–Α–Ζ–Η –Ψ–Ω―Ü–Η―è –≤ ―Ä―É―²–Β―Ä–Α –Ω–Ψ–Ζ–≤–Ψ–Μ―è–≤–Α –¥–Α ―¹–Β –Ω–Ψ―¹–Ψ―΅–Α―² –Κ–Ψ–Ϋ–Κ―Ä–Β―²–Ϋ–Η –Α–¥―Ä–Β―¹–Η (–Φ―Ä–Β–Ε–Ψ–≤–Η IP –Η–Μ–Η ―³–Η–Ζ–Η―΅–Β―¹–Κ–Η MAC) –Ϋ–Α –¥–Ψ–≤–Β―Ä–Β–Ϋ–Η ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α, –Ϋ–Α –Κ–Ψ–Η―²–Ψ –Ϋ–Η–Β ―Ä–Α–Ζ―Ä–Β―à–Α–≤–Α–Φ–Β –Ψ―²–¥–Α–Μ–Β―΅–Β–Ϋ–Ψ ―¹–≤―ä―Ä–Ζ–≤–Α–Ϋ–Β ―¹ –Ϋ–Α―à–Β―²–Ψ ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ.

|

| –‰–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ι –û–ë–¦–ê–ö.

|

–ë–Β–Ζ–Ψ–Ω–Α―¹–Ϋ–Η―è―² –Ψ–±–Μ–Α–Κ –Ψ―¹–Η–≥―É―Ä―è–≤–Α ―¹–Η–≥―É―Ä–Ϋ–Α –Ζ–Α―â–Η―²–Α –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ, ―Ä–Α–±–Ψ―²–Β―â–Ψ –≤ –Ϋ–Β–≥–Ψ.

|

| –Θ–Ω―Ä–Α–≤–Μ―è–≤–Α–Ι―²–Β –Ω―Ä–Ψ―³–Η–Μ–Η―²–Β ―¹–Η ―Ä–Α―Ü–Η–Ψ–Ϋ–Α–Μ–Ϋ–Ψ - –Ϋ–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ι―²–Β ―¹―ä―â–Η―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η / –Ω–Α―Ä–Ψ–Μ–Η –Ζ–Α –≤―¹–Η―΅–Κ–Η –Η–Ϋ―¹―²–Α–Μ–Α―Ü–Η–Η.

|

–£ ―¹–Μ―É―΅–Α–Ι –Ϋ–Α –Κ–Μ–Η–Β–Ϋ―²―¹–Κ–Η –Ω―Ä–Η–Μ–Ψ–Ε–Β–Ϋ–Η―è –Β –Ζ–Α–±―Ä–Α–Ϋ–Β–Ϋ–Ψ –¥–Α ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α ―³―É–Ϋ–Κ―Ü–Η―è―²–Α –Ζ–Α –Α–≤―²–Ψ–Φ–Α―²–Η―΅–Ϋ–Ψ –≤–Μ–Η–Ζ–Α–Ϋ–Β /–Α–≤―²–Ψ–Φ–Α―²–Η―΅–Β–Ϋ –≤―Ö–Ψ–¥/, –Ψ―¹–Ψ–±–Β–Ϋ–Ψ –Κ–Ψ–≥–Α―²–Ψ –Κ–Ψ–Φ–Ω―é―²―ä―Ä―ä―² ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α –Ψ―² –Φ–Ϋ–Ψ–≥–Ψ ―Ö–Ψ―Ä–Α. –ü–Ψ―²―Ä–Β–±–Η―²–Β–Μ―¹–Κ–Ψ―²–Ψ –Η–Φ–Β –Η –Ω–Α―Ä–Ψ–Μ–Α―²–Α ―¹―ä―â–Ψ ―²―Ä―è–±–≤–Α –¥–Α ―¹–Α ―É–Ϋ–Η–Κ–Α–Μ–Ϋ–Η. –‰–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α –Η–¥–Β–Ϋ―²–Η―΅–Ϋ–Η –Ω–Α―Ä–Ψ–Μ–Η –Ζ–Α ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Η ―É―¹–Μ―É–≥–Η –Ω―Ä–Η ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Η –Α–Κ–Α―É–Ϋ―²–Η –Ω―Ä–Β–¥―¹―²–Α–≤–Μ―è–≤–Α ―Ä–Η―¹–Κ –≤ ―¹–Μ―É―΅–Α–Ι –Ϋ–Α ―Ä–Α–Ζ–Κ―Ä–Η–≤–Α–Ϋ–Β –Η–Μ–Η –Κ―Ä–Α–Ε–±–Α –Ϋ–Α –Μ–Η―΅–Ϋ–Η –¥–Α–Ϋ–Ϋ–Η –Ϋ–Α –Ϋ―è–Κ–Ψ–Ι –Ψ―² ―²―è―Ö. –Δ–Ψ–≤–Α ―¹–Α ―¹–Μ–Β–¥–≤–Α―â–Η―²–Β ―¹―²―ä–Ω–Κ–Η, –Ζ–Α –¥–Α ―¹–Β –Ω–Ψ–¥–Ψ–±―Ä–Η –±–Β–Ζ–Ψ–Ω–Α―¹–Ϋ–Ψ―¹―²―²–Α –Η –¥–Α ―¹–Β –Ω–Ψ–Ω―Ä–Β―΅–Η –Ϋ–Α –¥–Ψ―¹―²―ä–Ω–Α –Ϋ–Α –Ϋ–Β―É–Ω―ä–Μ–Ϋ–Ψ–Φ–Ψ―â–Β–Ϋ–Η –Μ–Η―Ü–Α. –ê–Κ–Ψ ―¹–Η―¹―²–Β–Φ–Α―²–Α ―¹–Β –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α –Ψ―² –Φ–Ϋ–Ψ–≥–Ψ ―Ö–Ψ―Ä–Α, ―É–≤–Β―Ä–Β―²–Β ―¹–Β, ―΅–Β –≤―¹–Β–Κ–Η –Η–Φ–Α ―Ä–Α–Ζ―Ä–Β―à–Β–Ϋ–Η―è, ―¹―ä–Ψ―²–≤–Β―²―¹―²–≤–Α―â–Η ―¹ ―²–Β―Ö–Ϋ–Η―²–Β –Ζ–Α–¥–Α―΅–Η (–Ϋ–Β –Ω–Ψ-–≤–Η―¹–Ψ–Κ–Η –Ψ―² –Η–Ζ–Η―¹–Κ–≤–Α–Ϋ–Η―²–Β).

|

| –Γ―ä–Ζ–¥–Α–≤–Α–Ι―²–Β ―¹–Ω–Β―Ü–Η–Α–Μ–Η–Ζ–Η―Ä–Α–Ϋ–Η –Φ―Ä–Β–Ε–Η –Ζ–Α CCTV –Η–Ϋ―¹―²–Α–Μ–Α―Ü–Η―è.

|

–Θ―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α –Ϋ–Α ―¹–Η―¹―²–Β–Φ–Α―²–Α –Ζ–Α –Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β ―²―Ä―è–±–≤–Α –¥–Α –±―ä–¥–Α―² ―Ä–Α–Ζ–Ω–Ψ–Μ–Ψ–Ε–Β–Ϋ–Η –≤ –Ψ―²–¥–Β–Μ–Ϋ–Α –Φ―Ä–Β–Ε–Α –±–Β–Ζ –¥―Ä―É–≥–Η ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α ―¹―ä―¹ ―¹–≤–Ψ–±–Ψ–¥–Β–Ϋ –¥–Ψ―¹―²―ä–Ω –¥–Ψ –Η –Ψ―² –‰–Ϋ―²–Β―Ä–Ϋ–Β―². –Δ–Ψ–≤–Α –Β –Φ―è―Ä–Κ–Α –Ζ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―² ―¹―Ä–Β―â―É –Ϋ–Β–Ψ―²–Ψ―Ä–Η–Ζ–Η―Ä–Α–Ϋ –¥–Ψ―¹―²―ä–Ω. –ê–Κ–Ψ –Ϋ―è–Φ–Α –≤―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ―¹―² –Ζ–Α ―¹―ä–Ζ–¥–Α–≤–Α–Ϋ–Β –Ϋ–Α ―³–Η–Ζ–Η―΅–Β―¹–Κ–Η –Ψ―²–¥–Β–Μ–Ϋ–Α –Φ―Ä–Β–Ε–Α, ―²–Ψ –Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –¥–Α ―¹―ä–Ζ–¥–Α–¥–Β―²–Β –Ω–Ψ–¥–Φ―Ä–Β–Ε–Α ―¹ –≥―Ä―É–Ω–Α –Ψ―² IP –Α–¥―Ä–Β―¹–Η, ―Ä–Α–Ζ–Μ–Η―΅–Ϋ–Η –Ψ―² ―¹―ä―â–Β―¹―²–≤―É–≤–Α―â–Η―²–Β –≤ –Η–Ϋ―¹―²–Α–Μ–Α―Ü–Η―è―²–Α (–Ϋ–Α–Ω―Ä. 10.10.10.xxx –Η –¥–Α –Ϋ–Α–Ω―Ä–Α–≤–Η―²–Β –Φ–Α―¹–Κ–Α―²–Α –Ϋ–Α –Ω–Ψ–¥–Φ―Ä–Β–Ε–Α―²–Α –Ω–Ψ-―²―è―¹–Ϋ–Α –Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä –Ϋ–Α 255.255. 255.0). –î–Ψ―¹―²―ä–Ω―ä―² –¥–Ψ ―²–Α–Κ–Α–≤–Α –Φ―Ä–Β–Ε–Α ―â–Β –±―ä–¥–Β ―Ä–Α–Ζ―Ä–Β―à–Β–Ϋ –Ψ―² –¥–Ψ–Ω―ä–Μ–Ϋ–Η―²–Β–Μ–Β–Ϋ ―Ä―É―²–Β―Ä, –Κ–Ψ–Ι―²–Ψ ―â–Β –Ω―Ä–Β–Ϋ–Α―¹–Ψ―΅–≤–Α –≤―Ä―ä–Ζ–Κ–Η―²–Β –Φ–Β–Ε–¥―É –Φ―Ä–Β–Ε–Η―²–Β.

|

| –‰–Ϋ―¹―²–Α–Μ–Η―Ä–Α–Ι―²–Β –Ϋ–Α–Ι-–Ϋ–Ψ–≤–Η―è ―¹–Ψ―³―²―É–Β―Ä.

|

–£–Η–Ϋ–Α–≥–Η ―²―Ä―è–±–≤–Α –¥–Α –Ω―Ä–Ψ–≤–Β―Ä―è–≤–Α―²–Β –≤–Β―Ä―¹–Η―è―²–Α –Η –≤―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ―¹―²―²–Α –Ζ–Α –Α–Κ―²―É–Α–Μ–Η–Ζ–Η―Ä–Α–Ϋ–Β –Ϋ–Α ―³―ä―Ä–Φ―É–Β―Ä–Α. –ù–Α–Ι-–Ϋ–Ψ–≤–Η―è―² ―¹–Ψ―³―²―É–Β―Ä –Ω–Ψ–¥–Ψ–±―Ä―è–≤–Α –Ϋ–Η–≤–Ψ―²–Ψ –Ϋ–Α –Ζ–Α―â–Η―²–Α –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ –Ω–Ψ―Ä–Α–¥–Η –Β–Μ–Η–Φ–Η–Ϋ–Η―Ä–Α–Ϋ–Β―²–Ψ –Ϋ–Α –≤–Β―Ä–Ψ―è―²–Ϋ–Η―²–Β –¥–Β―³–Β–Κ―²–Η –Ψ―²–Κ―Ä–Η―²–Η –≤ –Ω―Ä–Β–¥–Η―à–Ϋ–Η―²–Β –≤–Β―Ä―¹–Η–Η.

|

–€–Ϋ–Ψ–≥–Ψ –Φ―Ä–Β–Ε–Ψ–≤–Η –≤–Η–¥–Β–Ψ–Κ–Α–Φ–Β―Ä–Η –Η ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä–Η –Η–Φ–Α―² –≤–≥―Ä–Α–¥–Β–Ϋ–Α –Ψ–Ω―Ü–Η―è –Ζ–Α –Κ–Ψ–Φ―É–Ϋ–Η–Κ–Α―Ü–Η―è HTTPS ―¹ –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α SSL. –ù–Β–Ι–Ϋ–Ψ―²–Ψ –Α–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β –¥–Α–≤–Α –≤―ä–Ζ–Φ–Ψ–Ε–Ϋ–Ψ―¹―² –Ζ–Α –Κ–Ψ–¥–Η―Ä–Α–Ϋ–Β /–Κ―Ä–Η–Ω―²–Η―Ä–Α–Ϋ–Β/ –Ϋ–Α –Κ–Ψ–Φ―É–Ϋ–Η–Κ–Α―Ü–Η―è―²–Α –Φ–Β–Ε–¥―É ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Α―²–Α, –Ω―Ä–Β–¥–Ψ―²–≤―Ä–Α―²―è–≤–Α–Ι–Κ–Η –Ϋ–Α–Ω―Ä–Η–Φ–Β―Ä, –Ω―Ä–Η―Ö–≤–Α―â–Α–Ϋ–Β―²–Ψ –Ϋ–Α –Ω–Α―Ä–Ψ–Μ–Α –Ϋ–Α –≤―Ä―ä–Ζ–Κ–Α―²–Α.

–£–Η–Ϋ–Α–≥–Η ―¹–Η ―¹―²―Ä―É–≤–Α –¥–Α ―¹–Β –Ζ–Α–Ω–Ψ–Ζ–Ϋ–Α–Β―²–Β ―¹ –¥–Ψ–Κ―É–Φ–Β–Ϋ―²–Α―Ü–Η―è―²–Α –Ϋ–Α ―É―¹―²―Ä–Ψ–Ι―¹―²–≤–Ψ―²–Ψ. –Δ–Ψ–≤–Α –Ϋ–Η –Ω–Ψ–Ζ–≤–Ψ–Μ―è–≤–Α –¥–Α ―¹–Β –Ψ―Ä–Η–Β–Ϋ―²–Η―Ä–Α–Φ–Β ―¹ –Κ–Α–Κ–≤–Η ―³―É–Ϋ–Κ―Ü–Η–Η ―²–Ψ ―Ä–Α–Ζ–Ω–Ψ–Μ–Α–≥–Α –Η –Κ–Ψ–Η ―³―É–Ϋ–Κ―Ü–Η–Η ―¹–Α –Α–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Η –Ω–Ψ –Ω–Ψ–¥―Ä–Α–Ζ–±–Η―Ä–Α–Ϋ–Β. –ü―Ä–Β–Ω–Ψ―Ä―ä―΅–≤–Α–Φ–Β –¥–Α ―¹–Β –Ω―Ä–Β–¥–Μ–Α–≥–Α –Ω–Ψ–¥―Ö–Ψ–¥, –Κ–Ψ–Ι―²–Ψ ―¹–Β ―¹―ä―¹―²–Ψ–Η –≤ –¥–Β–Α–Κ―²–Η–≤–Η―Ä–Α–Ϋ–Β –Ϋ–Α –≤―¹–Η―΅–Κ–Η ―³―É–Ϋ–Κ―Ü–Η–Η, –Ω–Ψ –Ψ―²–Ϋ–Ψ―à–Β–Ϋ–Η–Β, –Ϋ–Α –Κ–Ψ–Η―²–Ψ –Ϋ–Β ―¹–Φ–Β ―¹–Η–≥―É―Ä–Ϋ–Η. –ê–Κ–Ψ –Ϋ―è–Φ–Α –¥–Α –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Φ–Β ―²–Α–Κ–Η–≤–Α –Ω―Ä–Ψ―²–Ψ–Κ–Ψ–Μ–Η –Κ–Α―²–Ψ UPnP, SNMP, MULTICAST, ―²–Ψ–≥–Α–≤–Α ―²―Ä―è–±–≤–Α –¥–Α –≥–Η –¥–Β–Α–Κ―²–Η–≤–Η―Ä–Α–Φ–Β.

–£ ―¹–Μ―É―΅–Α–Ι –Ϋ–Α ―¹―ä–Φ–Ϋ–Β–Ϋ–Η–Β, ―΅–Β –Β –Η–Φ–Α–Μ–Ψ –Ϋ–Β–Ψ―²–Ψ―Ä–Η–Ζ–Η―Ä–Α–Ϋ –¥–Ψ―¹―²―ä–Ω –¥–Ψ –Ϋ–Α―à–Α―²–Α ―¹–Η―¹―²–Β–Φ–Α, ―²–Ψ–≥–Α–≤–Α –Φ–Ψ–≥–Α―² –¥–Α –±―ä–¥–Α―² –Ω–Ψ–Μ–Β–Ζ–Ϋ–Η ―¹–Η―¹―²–Β–Φ–Ϋ–Η―²–Β ―Ä–Β–≥–Η―¹―²―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Η ―³–Α–Ι–Μ–Ψ–≤–Β, –Κ–Ψ–Η―²–Ψ ―â–Β –Ω–Ψ–Ζ–≤–Ψ–Μ―è―² –¥–Α ―¹–Β ―É―¹―²–Α–Ϋ–Ψ–≤–Η –Ψ–Ω―Ä–Β–¥–Β–Μ–Β–Ϋ–Α –Η–Ϋ―³–Ψ―Ä–Φ–Α―Ü–Η―è (–¥–Α―²–Α –Ϋ–Α ―Ä–Β–≥–Η―¹―²―Ä–Η―Ä–Α–Ϋ–Β, IP –Α–¥―Ä–Β―¹, –Η–Ζ–Ω–Ψ–Μ–Ζ–≤–Α–Ϋ–Η ―³―É–Ϋ–Κ―Ü–Η–Η).

–ù–Α–Κ―Ä–Α―è ―¹–Η ―¹―²―Ä―É–≤–Α –¥–Α ―¹–Ω–Ψ–Φ–Β–Ϋ–Β–Φ, ―΅–Β ―¹–Α–Φ–Η―è―² ―Ä–Β–Κ–Ψ―Ä–¥–Β―Ä ―¹―ä―â–Ψ ―²―Ä―è–±–≤–Α –¥–Α –±―ä–¥–Β –Ω–Ψ―¹―²–Α–≤–Β–Ϋ –≤ ―¹―ä–Ψ―²–≤–Β―²–Ϋ–Ψ―²–Ψ –Φ―è―¹―²–Ψ, –Ζ–Α―â–Η―²–Β–Ϋ–Ψ –Ω–Ψ–Φ–Β―â–Β–Ϋ–Η–Β, –Κ–Ψ–Β―²–Ψ –Ω―Ä–Β–¥–Ψ―²–≤―Ä–Α―²―è–≤–Α ―³–Η–Ζ–Η―΅–Β―¹–Κ–Η―è –¥–Ψ―¹―²―ä–Ω –Ϋ–Α –Ϋ–Β―É–Ω―ä–Μ–Ϋ–Ψ–Φ–Ψ―â–Β–Ϋ–Η –Μ–Η―Ü–Α (–Κ―É―²–Η–Η, Rack ―à–Κ–Α―³–Ψ–≤–Β, ―¹―ä―Ä–≤―ä―Ä–Ϋ–Η –Ω–Ψ–Φ–Β―â–Β–Ϋ–Η―è).

|

–Γ–Ω–Α–Ζ–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α –≥–Ψ―Ä–Β–Ω–Ψ―¹–Ψ―΅–Β–Ϋ–Η―²–Β –Ω―Ä–Α–≤–Η–Μ–Α –Ζ–Α ―¹–Η–≥―É―Ä–Ϋ–Ψ―¹―² –Ψ―² –Η–Ϋ―¹―²–Α–Μ–Α―²–Ψ―Ä–Η―²–Β –Ϋ–Α ―¹–Η―¹―²–Β–Φ–Η―²–Β –Ζ–Α –Ϋ–Α–±–Μ―é–¥–Β–Ϋ–Η–Β –Ϋ–Β–Ω―Ä–Β–Φ–Β–Ϋ–Ϋ–Ψ ―â–Β –Ω–Ψ–Ζ–≤–Ψ–Μ–Η ―¹―ä–Ζ–¥–Α–≤–Α–Ϋ–Β―²–Ψ –Ϋ–Α ―¹–Η–≥―É―Ä–Ϋ–Α ―¹–Η―¹―²–Β–Φ–Α, –Α –≤ –Ψ―΅–Η―²–Β –Ϋ–Α –Ω–Ψ―²―Ä–Β–±–Η―²–Β–Μ–Η―²–Β - –±–Β–Ζ–Ψ–Ω–Α―¹–Ϋ–Α –Η –±–Β–Ζ–Ω―Ä–Ψ–±–Μ–Β–Φ–Ϋ–Α ―Ä–Α–±–Ψ―²–Α –Ϋ–Α ―¹–Η―¹―²–Β–Φ–Α―²–Α, –ö–Ψ–Β―²–Ψ –Β –Ϋ–Α–Ι-–¥–Ψ–±―Ä–Α―²–Α –Ω―Ä–Β–Ω–Ψ―Ä―ä–Κ–Α –Ζ–Α –Η–Ϋ―¹―²–Α–Μ–Α―²–Ψ―Ä–Α –Κ–Α―²–Ψ –Η―¹―²–Η–Ϋ―¹–Κ–Η –Β–Κ―¹–Ω–Β―Ä―².

|

|

|

|

| –ù–Β―²–Ψ: | 0.00 | EUR |

| –ë―Ä―É―²–Ψ: | 0.00 | EUR |

| –Δ–Β–≥–Μ–Ψ: | 0.00 | kg |

|

–ù–Ψ–≤–Η –Ω―Ä–Ψ–¥―É–Κ―²–Η

–ù–Ψ–≤–Η –Ω―Ä–Ψ–¥―É–Κ―²–Η